サイバー攻撃の恐ろしさ(続)

1か月前にこのコラムでも触れた、9月29日発生のアサヒグループホールディングスへのサイバー攻撃に伴うシステム障害のNEWSは

記憶に新しいところですが、1か月が経過し、ようやく全国の工場での製造・出荷の一部再開の知らせが届いています。

また今回は、ロシア拠点のランサムウェア集団「Qilin(キリン)」によるサイバー攻撃で、

個人情報や内部文書を窃取し、身代金を支払わなければデータを公開すると脅迫する「二重恐喝」の手法が用いられたことも分かってきました。

日本を代表するような大手企業でさえ、1か月経っても完全復旧に至っていないという現実があり、

その損害額や、忘年会シーズンを控えた日本社会全体に与えている影響は計り知れません。

日本企業を取り巻くサイバー脅威は、近年急激に悪化しています。

警察庁が先月発表した調査によると、2025年1月から6月までの半年間で、ランサムウェアの被害報告件数は116件に達し、

2022年下半期と並んで過去最多を記録しました。特に中小企業が狙われる傾向が続いており、全体の約3分の2を占めています。

また、ランサムウェアの侵入経路として最も多いのがVPN機器の脆弱性で、全体の約7割を占めているとの統計があります。

警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

このように、日本企業を標的としたランサムウェア攻撃が常態化している状況下で、今回 新たにアスクルへの攻撃が発生しました。

【ASKUL】お知らせ詳細 – オフィス用品の通販 アスクル

今回の攻撃で使用されたランサムウェアの詳細や、具体的な攻撃者の特定については、まだ公表されていません。

アスクルの事例でも、同社の基幹システムが暗号化されて使用不能となり、受注・出荷システムが完全に停止しました。

個人情報や顧客データの外部流出については「現在調査中」とされており、データ窃取の有無は明らかになっていません。

今回の攻撃で影響を受けたのは、今や誰もが知る、法人向け通販「ASKUL」や個人向け「LOHACO」などで、

全面的な業務停止により、1日あたり約10億円から13億円程度の売上機会損失が発生しているとも推定されています。

それに加え、深刻なのは、システム復旧に要する費用です。

警察庁の調査によれば、ランサムウェア被害を受けた企業の約59%が復旧費用として1,000万円以上を要しており、

専門家の見解では、アスクルのケースでは、これまでのパターンから見ると復旧には少なくとも1カ月以上かかる可能性も指摘されており、

長期化すれば数億円規模の損害となる可能性があります。

そして、今回の攻撃の最も深刻な側面は、アスクルの物流ネットワークに依存していた複数の企業に被害が連鎖的に拡大したことです。

こちらも誰もが知る「良品計画(無印良品)」や「ロフト」、「そごう・西武百貨店」のネットストアでの受注・出荷が停止となる事態で、

各社のEC事業は完全にストップし、大きな機会損失となっています。

業界特有のリスクとして、物流・EC業界は、サイバー攻撃の格好の標的となっています。

その理由は主に3つが挙げられています。

第一に、膨大な顧客データと取引情報を保有している点です。

氏名、住所、電話番号、メールアドレス、購買履歴、決済情報など、攻撃者にとって価値の高いデータが集中しています。

第二に、業務システムの停止が直ちに事業継続に影響する点です。

受注・出荷・配送といった基幹業務がデジタル化されているため、システムが停止すれば事業そのものが止まり、

これは攻撃者にとって、身代金支払いを強制する強力な圧力となります。

第三に、サプライチェーンの中核に位置する点です。

物流業者が攻撃を受けると、その影響は物流を委託している複数の企業に連鎖的に波及します。

今回のアスクルの事例がまさにこれにあたります。

アスクルは「一刻も早い復旧に向けた対応を行っている」と繰り返していますが、具体的な復旧時期や復旧計画については明らかにしていません。

ランサムウェア攻撃からの復旧には、一般的に以下のステップが必要と言われています。

(1)被害範囲の特定

どのシステムが影響を受けたか、データがどこまで暗号化されたか、データ窃取の有無などを詳細に調査する必要があります。

(2)感染源の特定と排除

攻撃者の侵入経路を特定し、ネットワークから完全に排除する必要があります。

これを徹底しなければ、復旧後に再び攻撃を受けるリスクがあります。

(3)システムの復旧

バックアップからのデータ復元、システムの再構築、セキュリティ対策のさらなる強化が必要です。

(4)動作確認とテスト

復旧したシステムが正常に動作するか、セキュリティに問題がないかを徹底的にテストする必要があります。

これらのプロセスには、通常1カ月以上の期間を要することが多く、

実際にアサヒグループの事例では、9月29日の攻撃発生から1か月が経過しますが、未だ完全復旧には至っていません。

アスクルへのランサムウェア攻撃は、一企業の問題に留まらず、サプライチェーン全体に影響が波及する深刻な事態となりました。

この事件の重要ポイントは、どれほど大手企業であっても、サイバー攻撃の前には脆弱であること、

そして一社の被害が取引先や顧客に連鎖的に拡大することを如実に示している点です。

わずか1カ月前にアサヒグループが受けた攻撃に続き、日本の大手企業が相次いでランサムウェアの標的となっている現実は、

もはや「他人事」ではありません。

警察庁の統計が示すとおり、2025年上半期のランサムウェア被害は過去最多を記録しており、この傾向は今後も続くと予想されます。

企業が取るべき「姿勢」は、まず「自社も攻撃される」という前提に立つことです。

完全な防御は不可能であるという現実を受け入れ、侵入された場合の被害最小化、早期検知、迅速な対応、そして事業継続のための備えを整えることが不可欠です。

次に、サプライチェーン全体の視点を持つことです。

自社のセキュリティだけでなく、取引先、委託先、子会社のセキュリティレベルを把握し、弱点を補強する必要があります。

一社の脆弱性が全体のリスクとなる現実を直視すべきです。

そして、経営層がサイバーセキュリティを「経営課題」として認識することです。

セキュリティ対策はコストではなく投資であり、事業継続のための必須要件です。

十分な予算と人材を配分し、継続的な改善を進める必要があります。

繰り返しになりますが、サイバー攻撃は、もはや避けられない現実です。

しかし、適切な準備と対策により、被害を最小限に抑え、事業を継続することは可能です。

アサヒグループとアスクルの事例を教訓とし、全ての企業が「明日は我が身」という認識のもと、今すぐ行動を起こすことが大事です。

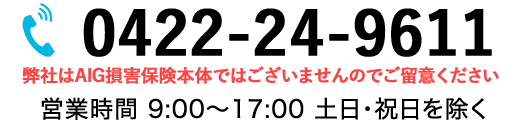

ご不明な点、ご要望等ございましたら、お気軽にお声掛けください。

(用語解説)

ランサムウェア(Ransomware)

データを暗号化して使用不能にし、復号キーと引き換えに身代金(Ransom)を要求する悪意のあるソフトウェア。

近年は、データを窃取して公開すると脅迫する「二重恐喝」が主流。

VPN(Virtual Private Network)

インターネット上に仮想的な専用ネットワークを構築し、安全な通信を実現する技術。

リモートワークの普及で利用が増加したが、適切に管理されていない場合、攻撃者の侵入経路となってしまう。

サプライチェーン攻撃

直接の標的企業ではなく、その取引先や委託先を経由して攻撃する手法。

セキュリティの弱い企業を踏み台にして、本命の企業に侵入する攻撃手法。

(関連コラム)

「Free Wi-Fi」利用時の危険性と注意点 について | 株式会社 Heart Island

「中小企業に必要な保険サイト」のご案内 | 株式会社 Heart Island

サイバー攻撃のターゲットは中小企業へ | 株式会社 Heart Island

情報セキュリティー対策について | 株式会社 Heart Island

サポート詐欺ってご存じですか? | 株式会社 Heart Island

そのメール開かないで! フィッシング詐欺にご注意ください。 | 株式会社 Heart Island

「サイバーリスク」 建設業界でも注意喚起が図られています! | 株式会社 Heart Island

『改正』個人情報保護法 について | 株式会社 Heart Island

「明日は我が身。決して他人事ではありません。」 | 株式会社 Heart Island

世界の TOYOTA が標的か!? | 株式会社 Heart Island

サイバー攻撃 被害事例 | 株式会社 Heart Island

増加中! 中小企業を狙った「サイバー攻撃」について | 株式会社 Heart Island